如何利用曝險管理平台保護您的 IT、OT 和 IoT 資產:情境式優先排序的重要性

探索情境式曝險優先排序如何革新 OT/IoT 安全,讓企業從被動轉為主動預防攻擊。

實體資產的連線情形 — 例如資料中心與辦公室大樓的暖氣、通風、空調 (HVAC) 系統、製造廠房的攝影機等,都會產生擴大的網路攻擊破綻。由於 IT、操作技術 (OT) 和物聯網 (IoT) 資產彼此互連的情況愈來愈普遍,為威脅行動者用來遊走 IT 和 OT 環境的路徑也愈來愈多,帶來毀滅性的後果。因此,現今的資安掌發現他們在安全性方面的責任愈來愈大,不只要負責 IT 環境、也要負責 OT 與 IoT 環境。

為了對抗這些威脅,企業的資安部門必須在業務背景資訊下瞭解資產所面對的風險。這也是本三部分部落格系列中第一部分的重點「如何利用曝險管理平台保護您的 IT、OT 和 IoT 資產。」 在此第二部分中,我們將進一步討論阻礙有效預防攻擊事件的主要挑戰。我們也會說明企業如何從攻擊者的觀點落實曝險管理 (EM),如此就能讓他們安全團隊有限的人力和資源發揮最大的效益。

利用曝險管理將弱點管理提升至更高的水準

弱點管理 (VM) 是安全方案的成功關鍵要素。它必須能夠主動判別可讓攻擊者入侵周邊、橫向移動以及達到目的的弱點。弱點管理方案經常會利用 Common Vulnerability Scoring System (CVSS) 來評估公開披露的常見弱點與曝險 (CVE) 的嚴重性,然後再安排應優先修復哪些弱點。這是一個很好的起點。不過,標準的 CVSS 分數沒有將其他重要變數列入考量,例如:資產重要性和彼此之間的關係。這些資訊可以用來調整風險評估,並且更準確地判別真正的企業曝險。因此,安全團隊就能終結令人疲於奔命地追趕成堆的關鍵與高度嚴重性發現結果。

為解決這個挑戰,曝險管理方案導入了對於有效安排優先順序非常重要的能見度額外層級。例如,曝險管理要能判別整個攻擊破綻,不只包含傳統的 IT 資產,像是筆記型電腦和伺服器,也包含 OT 與 IoT 資產、未察覺和未受管理的資產、以及人員與機器身分,因為這些都有可能成為攻擊者的潛在目標。曝險管理也要能查看三種可預防的風險形式,也就是弱點、錯誤設定與過高特權,這些風險不只會讓攻擊者取得一開始的存取權,同時也會讓他們得以橫向移動。利用這個對整個攻擊破綻的資產和風險能見度廣泛且深入的基礎,曝險管理方案就能應用除了 CVSS 以外更多層級的背景資訊,更有效地評估和排定實際曝險的優先順序。

落實曝險管理,以發揮最佳的優先排序和修復成效

我們的 Tenable One 曝險管理平台可提供從上而下、與業務目標一致的網路曝險檢視方式。資產和身分 (無論在哪個領域或各自孤立) 都能對應對於企業來說最重要的事,像是製造工廠、業務流程或它們所支援的營運關鍵應用程式。

在這篇部落格貼文中,我們解釋了擁有企業曝險情境式檢視方式的重要性,並探討了您如何運用這種從上而下的背景資訊更有效且精確地排定修復工作的優先順序,如此就能大幅降低貴公司所面臨的風險。

和業務單位目標一致的網路曝險

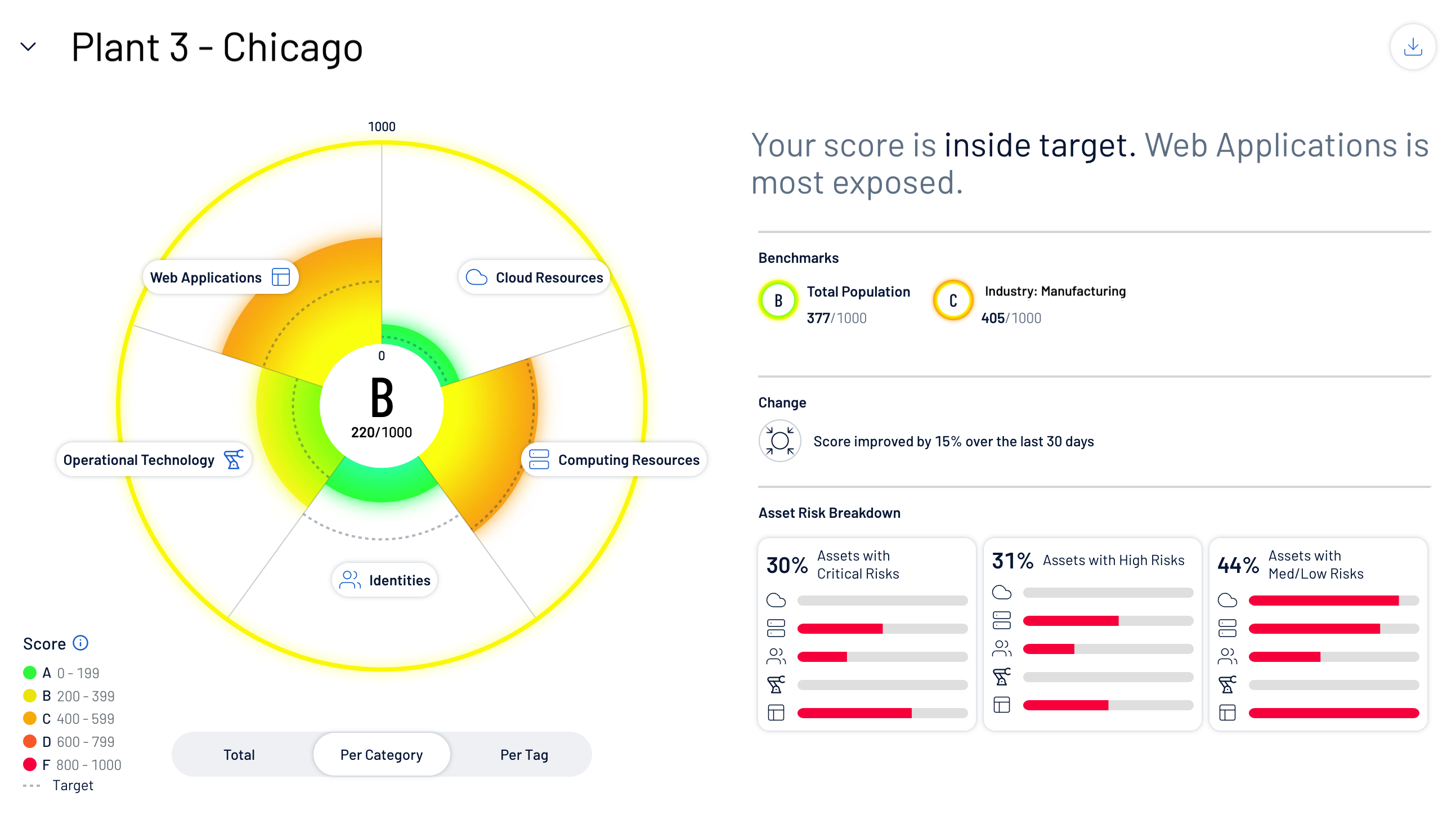

利用適用於 OT/IoT 的 Tenable One、而不是手動查看面對內部和外部資產的整個攻擊破綻的風險,企業就能持續查看與業務單位目標一致的曝險資訊卡,針對企業每一個關鍵領域反映整體 Cyber Exposure Score (CES)。在下面假想的範例中,我們可以看到一家位於芝加哥的製造廠房,該廠房為某企業的主要營收來源。此工廠的整體 CES 評分為 220/1000 (B)。這個數字告訴我們整個工廠的相對曝險蠻低的。我們可以快速評估哪些類別的資產對工廠會構成最高的風險。

此外,在評估多個據點的風險時,工廠 3 的 CES 評分也可用來做為指標,這對於安排未來進行修復時所需投資人力的優先順序會很有幫助。

和業務單位目標一致的資產曝險

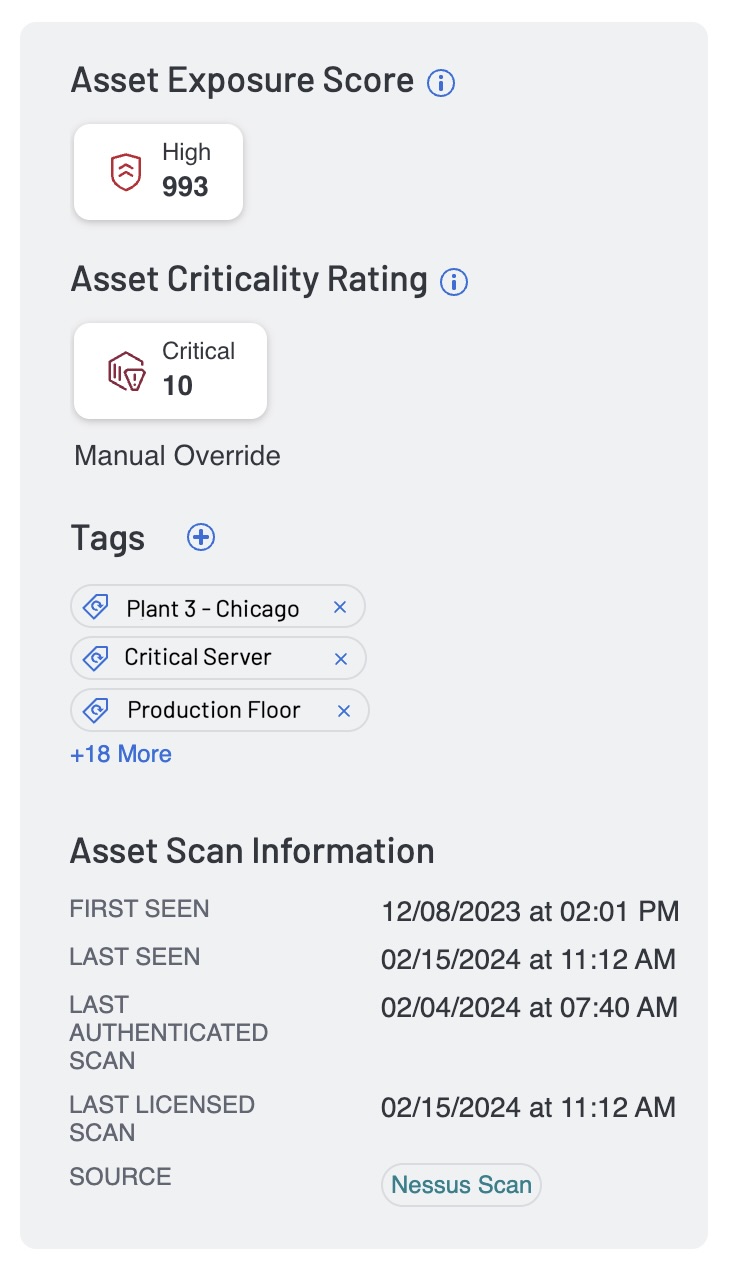

但作為主要的營收推手,我們也必須瞭解可能會為該工廠帶來持續曝險的特定資產。從芝加哥的工廠 3 曝險資訊卡,我們可以存取以下所示的相關資產庫檢視畫面。該資產庫能反映與該工廠相關的所有資產,以及每一項資產的 Asset Exposure Score (AES)。AES 是專為提供一種易於瞭解、已排定優先順序的資產檢視方式所設計,能呈現最大的曝險所在。

值得注意的是,上面曝險資訊卡的 CES 是使用機器學習演算法,透過彙整和加權與此特定工廠相關的所有資產的 AES 自動計算得之。

深入的資產背景資訊

如果我們運用 AES 作為改善優先排序的主要方法,瞭解 AES 如何計算以及直接存取 AES 就很重要。用來產生 AES 最首要的背景資訊就是 Asset Criticality Rating (ACR)。ACR 能夠衡量資產的相對重要性與潛在影響。ACR 會根據數個關鍵指標 (例如業務用途、資產類型、所在地點、連線情況、功能和第三方資料) 來計算。例如,伺服器的資產重要性應該要比 IoT 資產 (例如印表機) 來得高。此外,與營運關鍵工廠相關的資產和與產生營收無關的資產相比,也應獲得更高的重要性評分。使用者可以使用資產標籤以手動方式調校 ACR,以符合企業的特定需求,如下面的範例所示。ACR 的呈現方式是 1-10 的整數,數值愈大就代表該資產對企業愈關鍵。

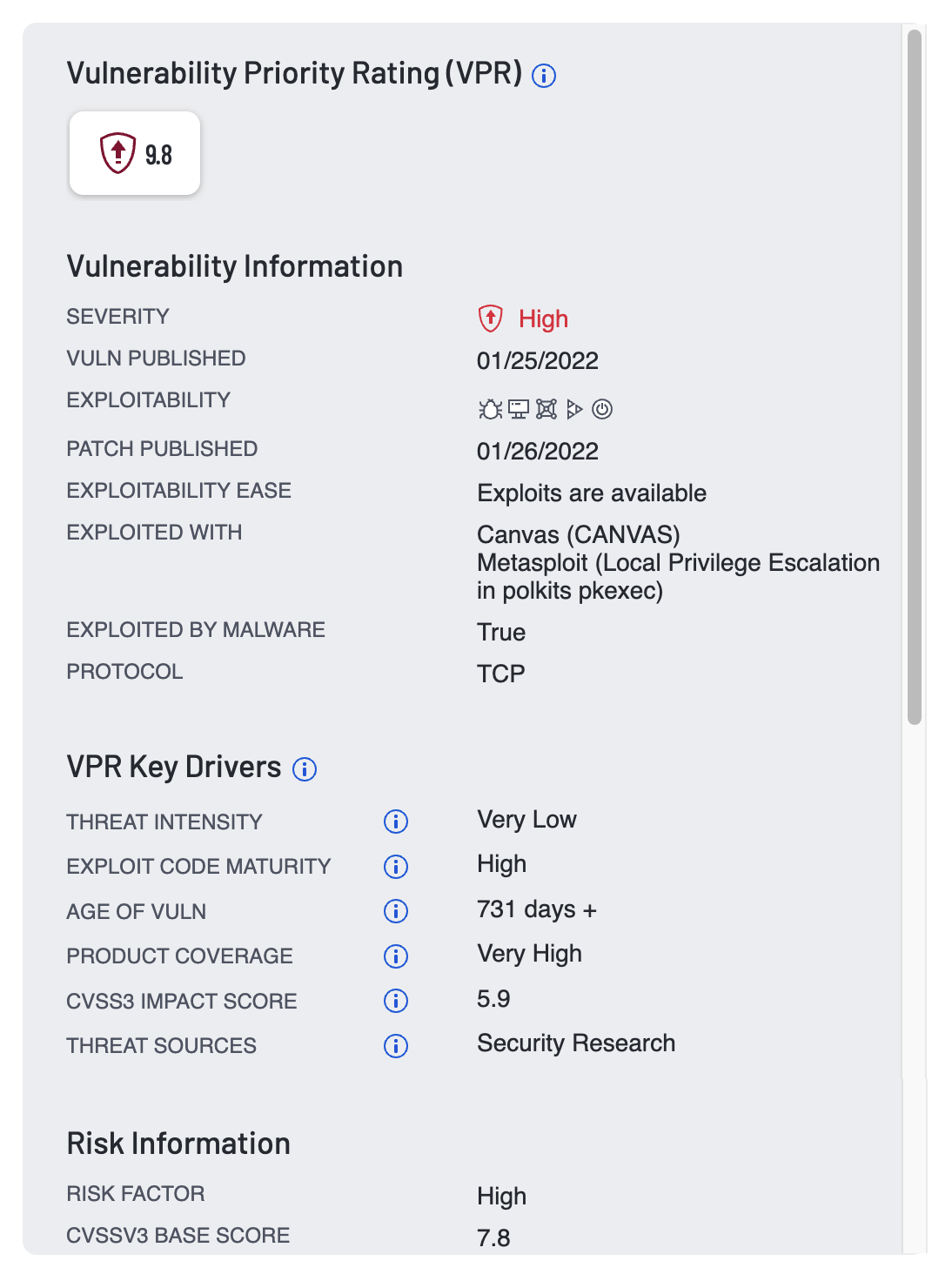

用來產生 AES 的第二項背景資訊就是弱點優先順序評分 (VPR)。VPR 代表的是某一個弱點的嚴重性與刺探利用能力。VPR 會將各種靜態 (例如 CVSS) 和動態變數考量進去,來計算某個特定風險 (例如 CVE 或錯誤設定) 遭到刺探利用的可能性。用來計算某個風險的 VPR 的重要變數包括:在刺探利用攻擊套件和框架中攻擊程式碼的可用性、在暗網和駭客論壇上的刺探利用攻擊參考案例、社交媒體上的刺探利用攻擊報告、公開的概念驗證 (PoC) 研究以及被猖獗利用的惡意軟體雜湊的偵測等。這類威脅情報是優先處理對企業構成最大風險的弱點之關鍵。VPR 是以 0.1 到 10 的數字呈現,數值越大就代表遭到入侵的可能性愈高、以及在某個特定資產上造成的影響愈大。

由於單一資產具有多個弱點的情況並不少見,因此 Tenable One 會彙整與某個資產相關的所有弱點,再搭配 ACR 來計算出一個整體 AES 評分。這樣就能確保在整體 AES 中反映出總體風險。因此,AES 能實現快速判別那些資產會對企業構成最大風險的目標,而無需以人工方式研究所有現存被猖獗利用的潛在變數。業務背景資訊和優先排序本身就能大幅改善較不機動且非全面性方式的缺點。

利用攻擊路徑分析強化優先排序

既然我們對 AES 如何計算有了基本理解,接下來讓我們看看如何落實 AES,以及如何透過攻擊者的觀點來看資產曝險,進而強化優先排序的能力。

在大量使用 OT 的環境中,像是我們假設的製造工廠,跨區段的 IT、OT 或甚至 IoT 資產並不少見。我們也會有能夠存取網路的人員與機器身分。我們在許多攻擊事件中看到,攻擊者一開始並不會存取 OT 資產。一開始比較常見的是易受攻擊的 IT 資產,有時候則是未察覺或未受管理的 IT 資產提供了入侵的敞開大門。由於不良的安全機制或缺少安全原則 ,包括脆弱的密碼、未使用多因素驗證或甚至第三方廠商用來存取網路的易受攻擊資產遭到入侵等原因,人員與機器身分同樣也會遭受危害。

雖然 AES 可提供一個穩固的基礎,讓企業決定哪些資產要優先處理以及其背後的原因,但要將企業的曝險減至最少的最佳方法還是取得整個攻擊路徑的能見度,如此您就能決定要優先修復哪個風險。

適用於 OT/IoT 的 Tenable One 當中的攻擊路徑視覺化與優先排序功能 可提供主動的應變措施,移除攻擊者可能會採取的路徑。它會透過將關鍵風險對應 MITRE ATT&CK 架構來執行此功能,因此就能讓安全團隊持續將所有可行的攻擊路徑視覺化。它能顯示出面向外部及新增的資產、通訊模式、關係和之前未知的攻擊路徑的重要見解。這種能見度能讓安全團隊建置減緩入侵風險的控制機制。

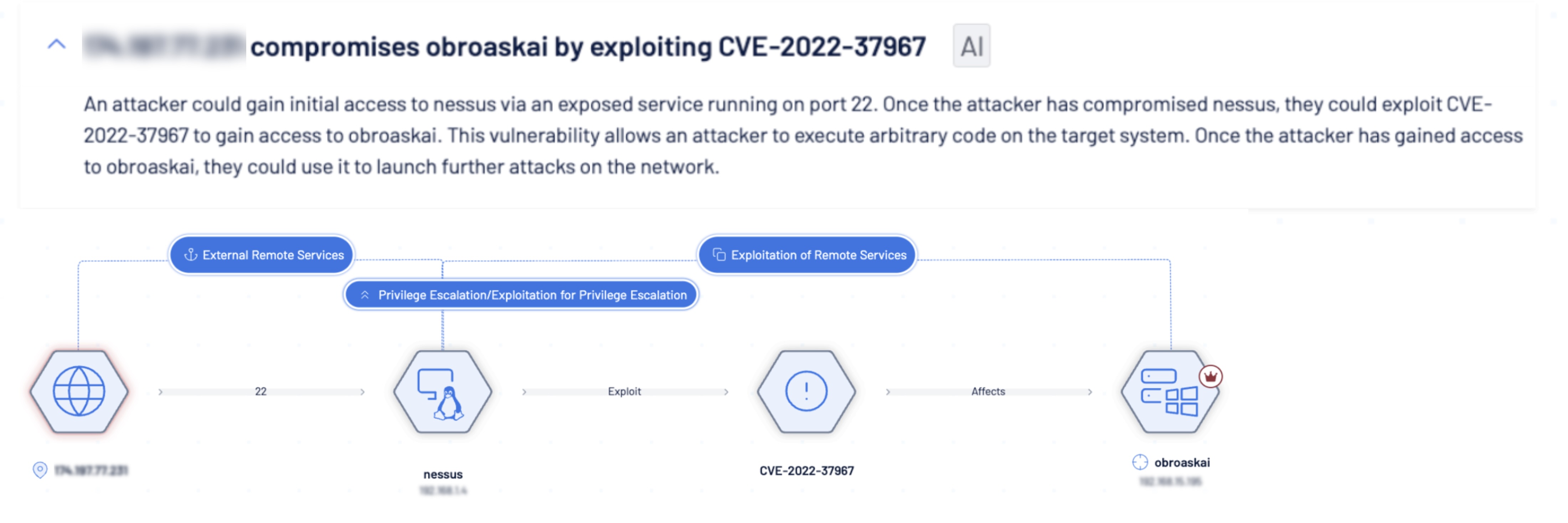

資產弱點刺探利用

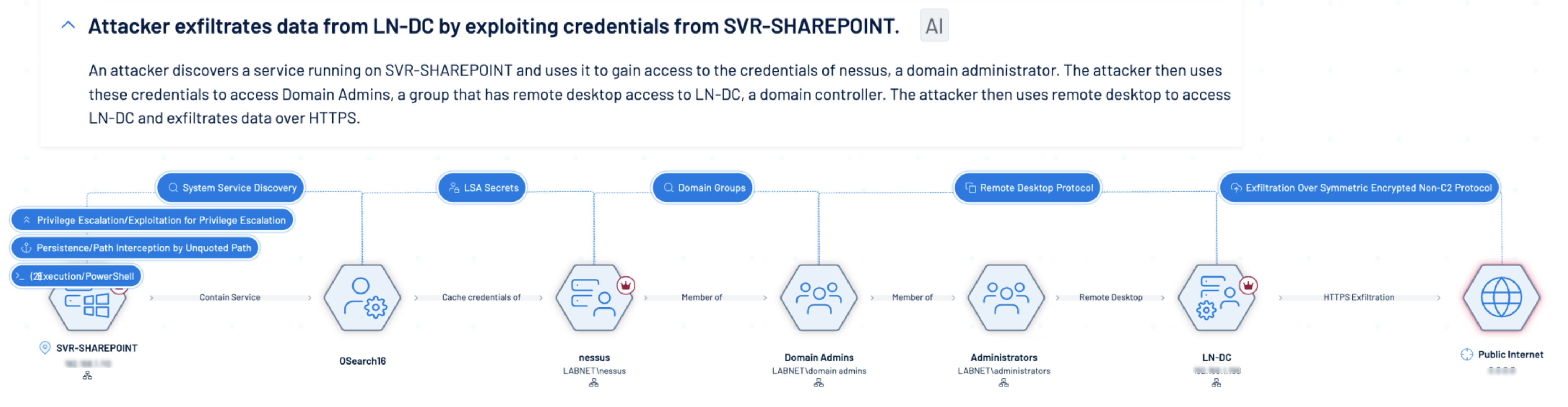

機器身分入侵

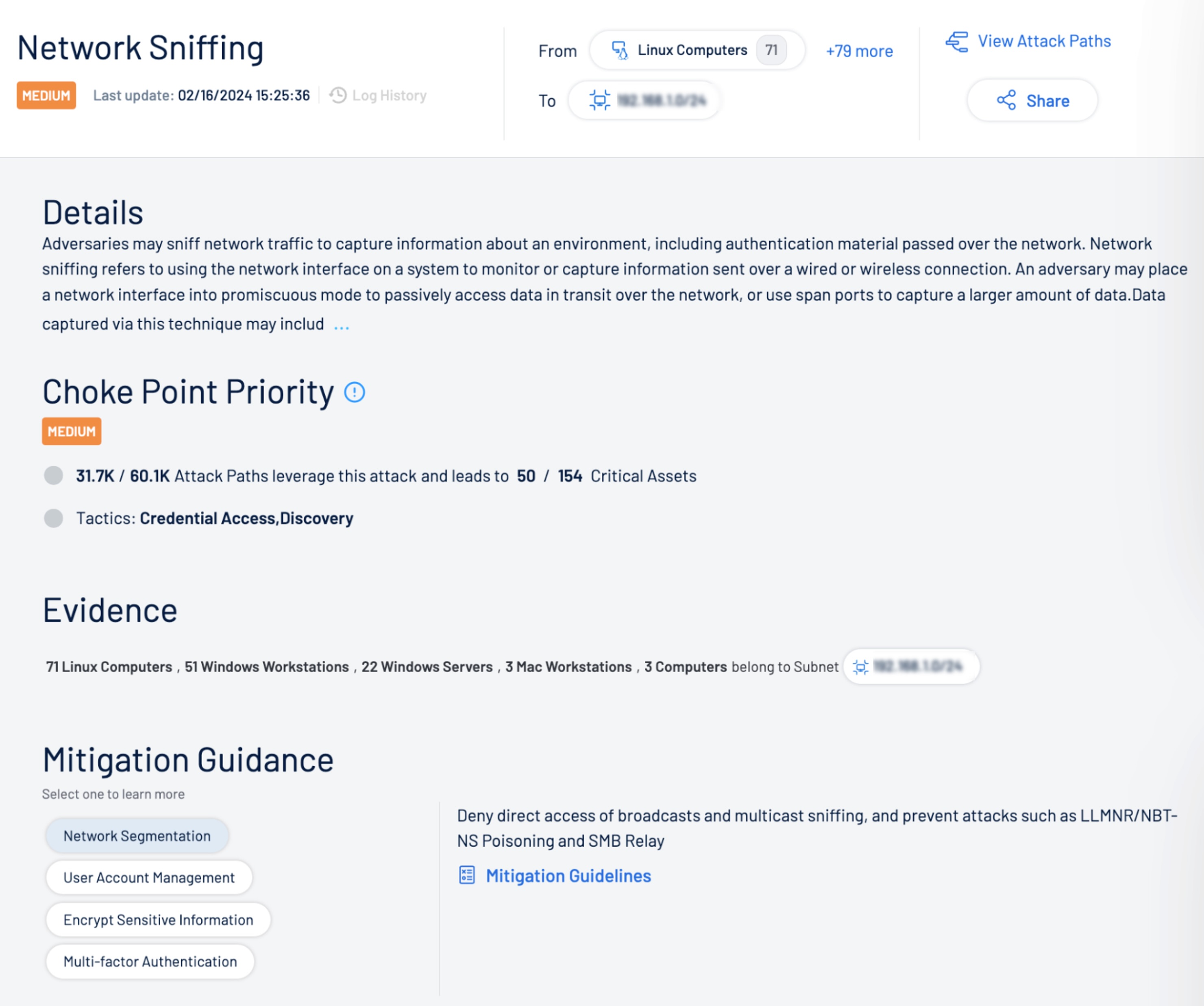

舉例來說,當由於不良的密碼品質而遭到入侵,讓攻擊者得以入侵較高特權的身分時,安全團隊就可以查看具有較高特權的人員身分。同樣的,他們也可以判別實體隔離網路中何處可能會以開放、未受限制的通訊埠連接至網際網路,讓攻擊者最終有辦法遊走於網路,然後入侵關鍵的 OT 資產。同樣重要的是,Tenable One 能讓從業人員自動判別阻擋點,以便對最關鍵的風險優先進行修復工作,在降低整體曝險上獲得最大的影響效果。

阻擋點優先要務

透過提供安全人員已排定優先順序的資產曝險檢視方式,附有業務背景資訊、相關攻擊路徑與阻擋點、以及詳細的修復步驟和工作流程整合功能,Tenable One 就能減少雜訊,並大幅減少企業曝險。

安排免費的諮詢及產品示範

想看看適用於 OT/IoT 的 Tenable One 能為貴公司提供那些功能嗎?歡迎安排免費的諮詢,獲得快速的技術示範,並與我們討論如何協助改善您的安全方案與成果。

如欲深入瞭解適用於 OT/IoT 的 Tenable One,歡迎造訪以下網站:tenable.com/products/tenable-one 或報名參加我們即將舉辦的網路研討會:「看不見的橋樑:認識互連的 IT、OT 與 IoT 環境構成的風險」,我們的專家將會深入探討本貼文中討論的主題。

深入瞭解

- Exposure Management

- Internet of Things

- OT Security