工業攻擊媒介:如何在資安事端發生前阻止 OT 威脅

工業網路攻擊愈來愈複雜,資安主管可利用攻擊媒介找出其 IT 基礎設施中的弱點,並在攻擊發動前加以防堵。

操作技術已存在數十年,它們主要用來控制閥門、幫浦、傳送器和開關,以維持現代基礎設施的運作。自過去以來,保護這些關鍵功能一直是實體安全的事。但隨著新的連線裝置充斥在現代工廠之中,OT 基礎設施變得愈來愈容易受到網路威脅攻擊,而攻擊的步調卻持續加快。

即使您已採取最嚴格的措施來保護您的 OT 資產,近來高調的網路攻擊像是 LockerGoga 或 Ripple20 卻顯示出現代工業環境中交互連線的特質。惡意軟體能輕易地從 IT 裝置遊走至 OT 網路,反之亦然。像是看似無害的 USB 隨身碟就能提供通往您最重要的工業控制系統 (ICS) 的路徑。

在 ICS 中,融合所扮演的角色愈來愈重要,因此,在任何有效的工業安全策略中也必定是核心。首要工作是對應您現代 OT 環境的完整範圍,包括網路威脅行動者可能會利用的每一個攻擊媒介。

洞察 OT 以外的環境,掌握您工業攻擊破綻的全貌

對應您完整的攻擊破綻,需要一種適應性的評估方法。除了 OT 資產,工業資安主管也必須擁有 IT 與 物聯網 (IoT) 裝置的能見度,因為這些裝置佔了現代工業環境的 20-50% 之多。他們也需要主動式查詢技術,才能夠搜尋得到大約佔 30% 的休眠 OT 裝置,這些裝置是網路型或只採用被動式偵測所看不見的。洞察您融合式攻擊破綻的完整範圍,是免除環境中存在盲點的關鍵。

深入追查每一台裝置與通訊路徑的情境資料

搜尋「有風險」的裝置則是任何偵察工作的關鍵目標。為了保護您所有的資產庫存,您需要深入瞭解每一台裝置的組建與目前運作狀態,以便強化裝置、抵禦攻擊。包括製造商、機型、韌體、背板詳細資訊、可利用的弱點等資訊。

您也會想瞭解您網路中每一台裝置的配置,包括和類似資產如控制器或工作站的通訊路徑,當惡意行動者滲透您的系統中時,這些路徑很可能會成為攻擊媒介。

解決網路曝險,在攻擊開始前就加以防堵

傳統 OT 安全通常仰賴被動回應的安全態勢,基本上是等到攻擊發生,然後才來解決問題。「攻擊媒介導引」或調查攻擊可能採取的路徑,能讓您採取更主動的方式透過解決您 OT 基礎設施中的弱點來保障您的企業。透過找出高風險的路徑、開放的連接埠、未更新修補程式的弱點等,您就能判斷如果攻擊入侵您的 OT 環境,可能會有怎樣的行為。

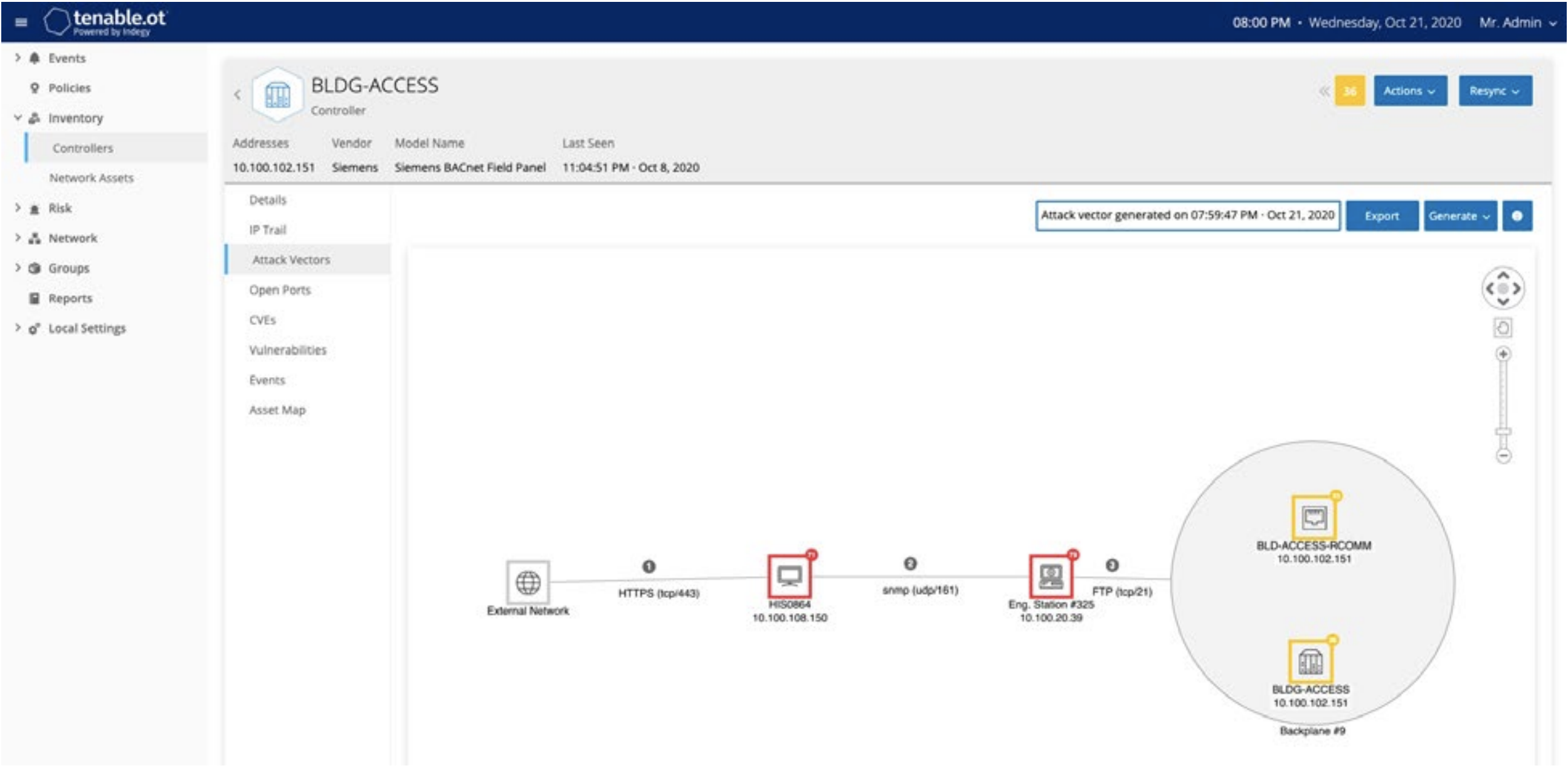

攻擊媒介導引能在攻擊發生前,重新定義您解決 OT 攻擊的能力。執行模擬能揭露弱點以及需要特別注意或資安團隊介入的特定裝置或區域。在下圖中,您會看到工業安全解決方案 (如 Tenable.ot) 如何利用攻擊媒介正確指出您環境中會為您最重要的資產帶來風險的區域:

除了強化您裝置的安全,當攻擊真的發生時,您也會希望能保護好您的基礎。也就是根據原則、異常或攻擊特徵在您整個網路的進入點設定警示,以便在任何損害發生之前警告高風險的動作。

有備無患,臨陣不亂

由於網路攻擊仍將鎖定重要基礎設施,因此資安主管需要一種主動的方式來捍衛他們的工業環境,避免下一波的新興威脅。想深入瞭解 OT 攻擊媒介如何鈉入您的工業安全策略中嗎?歡迎下載我們的白皮書「預測 OT 攻擊」或要求免費的 Tenable.ot 示範。

- Incident Response

- OT Security

- SCADA