Tenable One Cloud Exposure

防止雲端資料外洩,並解決多重雲端及混合環境中因錯誤設定、有風險的權限和弱點所造成的缺口來降低雲端風險,所有功能全都整合在一套強大的 CNAPP 解決方案中。

快速連結

查看 Tenable 專為您獨特的環境量身打造的專業雲端安全工具

利用涵蓋多重雲端環境的能見度和背景資訊,解決雲端曝險

以準確性充滿自信地發現、排定優先順序和降低雲端安全風險

選擇 Tenable One Cloud Exposure (Tenable One 曝險管理平台的一部分),深入瞭解您所有的雲端資源、身分和風險。將曝險管理延伸至保護您的整個攻擊破綻,包括多重雲端和混合雲端環境。

Tenable One Cloud Exposure 評論

Tenable 在 2025 年 Gartner® Peer Insights™ Voice of the Customer for Cloud-Native Application Protection Platforms 報告中獲評為客戶首選

tenable one

透過 Tenable One 取得:全球唯一以 AI 技術為後盾的曝險管理平台

Tenable One 能解決現今安全性的核心挑戰,也就是在對抗網路風險的戰役中,查看和執行的方式嚴重分歧的問題。我們能透過整合所有攻擊破綻的安全能見度、深入解析和行動,迅速辨識與消除安全缺口,進而免除風險。客戶利用 Tenable One 就能根除應優先處理的網路弱點並保護 IT 基礎架構、雲端環境、重大基礎設施以及這些環境之間的所有一切免於攻擊。

CNAPP 常見問答集

-

我可以在哪裡找到 Tenable Cloud Exposure Management 的說明文件和版本資訊?

-

有關 Tenable 產品技術說明文件,請造訪:https://docs.tenable.com。您必須登入您的 Tenable Cloud Exposure Management 帳戶,才能檢視版本資訊和說明文件。請洽詢 Tenable 業務代表,取得技術說明文件和版本資訊的存取權。

-

Tenable Cloud Exposure Management 和 Tenable One 有什麼不同?

-

Tenable Cloud Exposure Management 可以作為獨立產品購買,或作為 Tenable One 曝險管理平台的一部分購買。 與 Tenable One 結合使用時,Tenable Cloud Exposure Management 可提供您整個 IT 環境的全方位檢視畫面,涵蓋傳統網路、內部部署伺服器、操作技術和公用雲端。透過以 Tenable One 的一部分購買 Tenable Cloud Exposure Management,企業就能將其 Tenable 採購整合為單一合約,並取得額外的功能,例如曝險觀點。

-

Tenable Cloud Exposure Management 與哪些雲端平台和雲端原生工具整合?

-

Tenable Cloud Exposure Management 可與所有的主流雲端服務供應商 (AWS、Azure、GCP) 以及眾多雲端服務供應商服務 (例如:AWS Control Tower 和 Entra ID) 整合。您可以將 Tenable Cloud Exposure Management 與您的工單系統、通知系統和 SIEM 工具整合,以支援工單的建立和發送推播通知,並利用 Jira、Slack、Microsoft Teams 等標準通訊工具和電子郵件整合工具,在貴公司內擴展該工具的規模。

-

Tenable Cloud Exposure Management 支援哪些身分提供者?

-

Tenable Cloud Exposure Management 可與眾多身分提供者 (IdP) 整合,包括 Entra ID、Google Workspace、Okta、OneLogin 和 Ping Identity。這些 IdP 整合功能可顯示與您雲端帳戶相關聯的同盟使用者和群組的完整資產庫,並提供權限分析與身分情報。

-

Tenable Cloud Exposure Management 如何保護我的資料?

-

Tenable 能確保您工作負載的安全性,採用可靠的加密及存取控制機制,以保護敏感資料。它能控管多餘的特權,以及許可長時間存在的存取權限。Tenable 能在發生資料外洩事件時,透過減少影響範圍來保護您的敏感資料。如需深入瞭解 Tenable Cloud Exposure Management 如何確保您獨特的雲端環境資料保護和隱私,請聯絡您的 Tenable 業務代表。

-

我可以在不涉及第三方的情況下使用 Tenable Cloud Exposure Management 嗎?

-

是。Tenable Cloud Exposure Management 使用者可以購買帳戶內掃描功能,作為其環境的附加功能。該功能支援企業現場掃描工作負載,不受狹隘的資料隱私權標準和法規拘束。帳戶內掃描會在您的雲端帳戶內執行,因此資料不會離開該環境。

-

我要如何購買 Tenable Cloud Exposure Management?

-

若要購買 Tenable Cloud Exposure Management,您可以與您當地的認證合作夥伴合作,或聯絡您的 Tenable 業務代表。點擊此處,以申請 Tenable Cloud Exposure Management 示範

-

Tenable Cloud Exposure Management 是否支援提早執行安全作業及 IaC 安全?

-

Tenable Cloud Exposure Management 透過掃描 IaC 範本 (包括 Terraform、CloudFormation 和 Kubernetes 資源清單) 來尋找錯誤設定、合規性缺口和違反原則的情形,進而將安全性直接內嵌至開發管線中。這種提早執行安全作業的方法能夠從源頭捕捉風險,減少後期代價高昂的修復,並在 DevOps 和 SecOps 團隊之間建立共享的安全工作流程。

-

Tenable Cloud Exposure Management 在排定雲端修復工作流程的優先順序時,會考量哪些因素?

-

Tenable Cloud Exposure Management 採用情境式風險模型,此模型權衡三個面向:

- 威脅偵測與情資:該弱點是否存在已被積極刺探利用或有已知的概念驗證?

- 曝險背景資訊:受影響的資源是否可公開存取、是否具有過高的特權,或者是否連結其他弱點,進而產生有害組合?

- 資產重要性:此資源是否儲存受監管資料 (PII/NPI)、支援創造營收的服務或在生產環境中運作?

透過結合這些因素,團隊可以超越通用的嚴重性評分,將修復措施的重點放在真正使企業面臨風險的因素以及您真正的曝險上。

-

Tenable Cloud Exposure Management 提供哪些工具來管理雲端身分和存取風險?

-

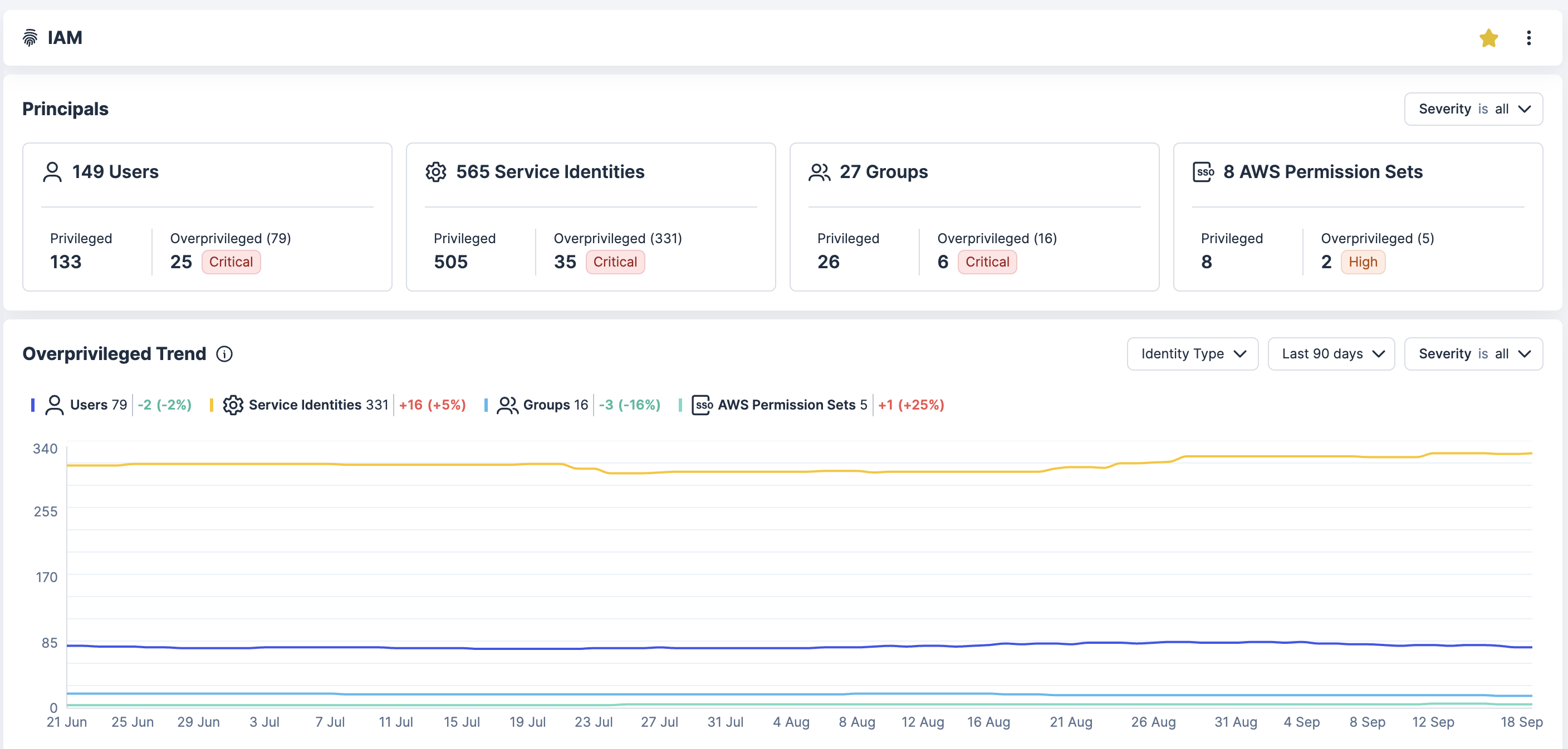

Tenable Cloud Exposure Management 包含一個整合的 CIEM 功能,可持續分析 AWS、Azure 和 GCP 中的權限。它會對應有效的權限,以揭露有害組合和隱藏的攻擊路徑,標記過時或過寬的存取權限,並支援即時 (JIT) 存取控制,以強制執行最低特權原則。自動化修復工作流程可以幫助安全團隊大規模調整權限,而不會影響開發速度。

_EasiestSetup_EaseOfSetup.png)

Tenable One

申請示範

以 AI 技術為後盾的全球領先曝險管理平台。

感謝您

感謝您對 Tenable One 有興趣。

我們的人員將盡快與您聯絡。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success